firewalld概述

firewalld概述

动态防火墙后台程序 firewalld 提供了一个 动态管理的防火墙,用以支持网络 “ zones” ,以分配对一个网络及其相关链接和界面一定程度的信任。它具备对 IP v4 和 IP v6 防火墙设置的支持。它支持以太网桥,并有分离运行时间和永久性配置选择。它还具备一个通向服务或者应用程序以直接增加防火墙规则的接口。

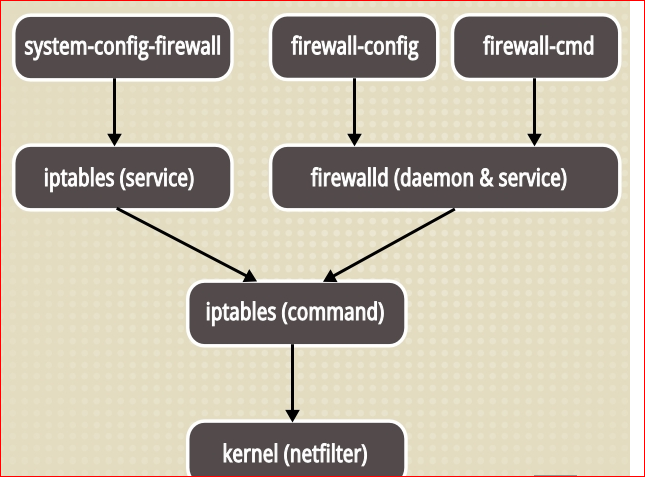

系统提供了图像化的配置工具firewall-config(rhel7)、system-config-firewall(rhel6), 提供命令行客户端firewall-cmd, 用于配置 firewalld永久性或非永久性运行时间的改变:它依次用 iptables工具与执行数据包筛选的内核中的 Netfilter通信。

firewalld和iptables service 之间最本质的不同是:

iptables service在/etc/sysconfig/iptables中储存配置,而firewalld将配置储存在/usr/lib/firewalld/和/etc/firewalld/中的各种XML文件里.- 使用

iptables service每一个单独更改意味着清除所有旧有的规则和从/etc/sysconfig/iptables里读取所有新的规则,然而使用firewalld却不会再创建任何新的规则;仅仅运行规则中的不同之处。因此,firewalld可以在运行时间内,改变设置而不丢失现行连接。 - 基于用户对网络中设备和交通所给与的信任程度,防火墙可以用来将网络分割成不同的区域。

NetworkManager通知firewalld一个接口归属某个区域,新加入的接口被分配到默认区域。

| 区域Zone | 说明 |

|---|---|

| 信任Trusted | 信任区域允许所有网络通信通过。即使没有设置任何的服务,那么也是被允许的,因为trusted是允许所有连接的 |

| 内部Internal | 和工作区域(Work Zone)类似,只通过被选中的连接,和home区域一样。 |

| 家庭Home | 专门用于家庭环境。它同样只允许被选中的连接,即ssh,ipp-client,mdns,samba-client和 dhcpv6-client。 |

| 工作Work | 在这个区域,我们只能定义内部网络。比如私有网络通信才被允许,只允许ssh,ipp-client和 dhcpv6-client。 |

| 中立DMZ | 如果想要只允许给部分服务能被外部访问,可以在DMZ区域中定义。它也拥有只通过被选中连接的特性,即ssh。 |

| 外部External | 这个区域相当于路由器的启用伪装(masquerading)选项。只有指定的连接会被接受,即ssh,而其它的连接将被丢弃或者不被接受。 |

| 公共Public | 只接受那些被选中的连接,默认只允许 ssh 和 dhcpv6-client。这个 zone 是缺省zone |

| 阻塞Block | 阻塞区域会拒绝进入的网络连接,返回icmp-host-prohibited,只有服务器已经建立的连接会被通过即只允许由该系统初始化的网络连接。 |

| 丢弃Drop | 如果使用丢弃区域,任何进入的数据包将被丢弃。这个类似与我们之前使用iptables -j drop。使用丢弃规则意味着将不存在响应。 |

管理防火墙

安装防火墙软件:

1 | # yum install -y firewalld firewall-config |

启动和禁用防火墙:

1 | # systemctl start firewalld ; systemctl enable firewalld |

使用iptables服务(rhel7中需要自己安装iptables):

1 | # yum install -y iptables-services |

使用命令行接口配置防火墙

查看firewalld的状态:

1

# firewall-cmd --state

查看当前活动的区域,并附带一个目前分配给它们的接口列表:

1

# firewall-cmd --get-active-zones

查看默认区域:

1

# firewall-cmd --get-default-zone

查看所有可用区域:

1

# firewall-cmd --get-zones

列出指定域的所有设置:

1

# firewall-cmd --zone=public --list-all

列出所有预设服务:

1

# firewall-cmd --get-services

(这样将列出

/usr/lib/firewalld/services/中的服务器名称。注意:配置文件是以服务本身命名的service-name.xml)列出所有区域的设置:

1

# firewall-cmd --list-all-zones

设置默认区域:

1

# firewall-cmd --set-default-zone=dmz

设置网络地址到指定的区域:

1

# firewall-cmd --permanent --zone=internal --add-source=192.168.122.0/24

(

--permanent参数表示永久生效设置,如果没有指定--zone参数,那么会加入默认区域)删除指定区域中的网路地址:

1

# firewall-cmd --permanent --zone=internal --remove-source=192.168.122.0/24

添加、改变、删除网络接口:

1

2

3# firewall-cmd --permanent --zone=internal --add-interface=eth0

# firewall-cmd --permanent --zone=internal --change-interface=eth0

# firewall-cmd --permanent --zone=internal --remove-interface=eth0添加、删除服务:

1

2# firewall-cmd --permanent --zone=public --add-service=smtp

# firewall-cmd --permanent --zone=public --remove-service=smtp列出、添加、删除端口:

1

2

3# firewall-cmd --zone=public --list-ports

# firewall-cmd --permanent --zone=public --add-port=8080/tcp

# firewall-cmd --permanent --zone=public --remove-port=8080/tcp重载防火墙:

1

# firewall-cmd --reload

(注意:这并不会中断已经建立的连接,如果打算中断,可以使用 –complete-reload选项)

Direct Rules

通过 firewall-cmd工具,可以使用 --direct 选项在运行时间里增加或者移除链。

如果不熟悉 iptables ,使用直接接口非常危险,因为您可能无意间导致防火墙被入侵。

直接端口模式适用于服务或者程序,以便在运行时间内增加特定的防火墙规则。

直接端口模式添加的规则优先应用。

- 添加规则:

1

# firewall-cmd --direct --remove-rule ipv4 filter IN_public_allow 0 -p tcp --dport 80 -j ACCEPT

- 删除规则:

1

# firewall-cmd --direct --remove-rule ipv4 filter IN_public_allow 10 -p tcp --dport 80 -j ACCEPT

- 列出规则:

1

# firewall-cmd --direct --get-all-rules

Rich Rules

通过“ rich language”语法,可以用比直接接口方式更易理解的方法建立复杂防火墙规则。此外,还能永久保留设置。这种语言使用关键词值,是 iptables 工具的抽象表示。

这种语言可以用来配置分区,也仍然支持现行的配置方式。

语法结构:

1 | rule [family="<rule family>"] |

source

指定源地址,可以是一个ipv4/ipv6的地址或网段,不支持使用主机名。destination

指定目的地址,用法和source相同。service

服务名称是firewalld提供的其中一种服务。要获得被支持的服务的列表,输入以下命令:1

firewall-cmd --get-services

命令为以下形式:

1

service name=service_name

port

端口既可以是一个独立端口数字,又或者端口范围,例如,5060-5062。协议可以指定为tcp或udp。命令为以下形式:1

port port=number_or_range protocol=protocol

protocol

协议值可以是一个协议ID数字,或者一个协议名。预知可用协议,请查阅/etc/protocols。

命令为以下形式:1

protocol value=protocol_name_or_ID

icmp-block

用这个命令阻绝一个或多个ICMP类型。IC MP 类型是 firewalld支持的ICMP类型之一。

要获得被支持的ICMP类型列表,输入以下命令:1

firewall-cmd --get-icmptypes

icmp-block在内部使用

reject动作,因此不允许指定动作。命令为以下形式:1

icmp-block name=icmptype_name

masquerade

打开规则里的 IP 伪装。用源地址而不是目的地址来把伪装限制在这个区域内。不允许指定动作。forward-port

从一个带有指定为tcp或udp协议的本地端口转发数据包到另一个本地端口,或另一台机器,或另一台机器上的另一个端口。port和to-port可以是一个单独的端口数字,或一个端口范围。而目的地址是一个简单的 IP 地址。不允许指定动作,命令使用内部动作accept。命令为以下形式:1

2forward-port port=number_or_range protocol=protocol /

to-port=number_or_range to-addr=addresslog

注册含有内核记录的新连接请求到规则中,比如系统记录。你可以定义一个前缀文本, 记录等级可以是emerg、alert、crit、error、warning、notice、info或者debug中的一个。命令形式:1

log [prefix=prefix text] [level=log level] limit value=rate/duration

(等级用正的自然数 [1, ..] 表达,持续时间的单位为 s 、 m 、 h 、 d 。 s 表示秒, m 表示分钟, h表示小时, d 表示天。最大限定值是 1/d ,意为每天最多有一条日志进入。)

audit

审核为发送到 auditd 服务的审核记录来注册提供了另一种方法。审核类型可以是ACCEPT、REJECT或DROP中的一种,但不能在 audit命令后指定,因为审核类型将会从规则动作中自动收集。审核不包含自身参数,但可以选择性地增加限制。审核的使用是可选择的。选择 accept 所有新的连接请求都会被允许。选择 reject ,连接将被拒绝,连接来源将接到一个拒绝信息。拒绝的类型可以被设定为使用另一种值。选择 drop , 所有数据包会被丢弃,并且不会向来源地发送任何信息。

多语言命令的格式:

在这个部分,所有命令都必须以 root 用户身份运行。

- 增加一项规则的命令格式如下:这样将为 zone 分区增加一项多语言规则 rule 。这个选项可以多次指定。如果分区被省略,将使用默认分区。如果出现超时,规则将在指定的秒数内被激活,并在之后被自动移除移除一项规则:

1

firewall-cmd [--zone=zone] --add -rich-rule='rule' [--timeout=seconds]

1

firewall-cmd [--zone=zone] --remove-rich-rule='rule'

- 检查一项规则是否存在:这将复查是否已经为区域增加一个多语言规则 。如果可用,屏幕会显示 yes,退出状态为0; 否则,屏幕显示 no ,退出状态为 1。如果省略 zone,默认区域将被使用。

1

firewall-cmd [--zone=zone] --query-rich-rule='rule'

- 列出所有多语言规则:

1

firewall-cmd --list-rich-rules

- 添加规则:

允许192.168.122.0/24主机所有连接。每分钟允许2个新连接访问ftp服务。1

# firewall-cmd --add-rich-rule='rule family="ipv4" source address="192.168.122.0" accept'

同意新的 IPv4 和 IPv6 连接 FTP ,并使用审核每分钟登录一次。1

# firewall-cmd --add-rich-rule='rule service name=ftp limit value=2/m accept'

允许来自192.168.122.0/24地址的新 IPv4连接连接TFTP服务,并且每分钟记录一次。1

# firewall-cmd --add-rich-rule='rule service name=ftp log limit value="1/m" audit accept'

丢弃所有icmp包1

# firewall-cmd --add-rich-rule='rule family="ipv4" source address="192.168.122.0/24" service name=ssh log prefix="ssh" level="notice" limit value="3/m" accept'

当使用source和destination指定地址时,必须有family参数指定ipv4或ipv6。如果指定超时,规则将在指定的秒数内被激活,并在之后被自动移除。1

# firewall-cmd --permanent --add-rich-rule='rule protocol value=icmp drop'

拒绝所有来自2001:db8::/64子网的主机访问dns服务,并且每小时只审核记录1次日志。1

# firewall-cmd --add-rich-rule='rule family=ipv4 source address=192.168.122.0/24 reject' --timeout=10

允许192.168.122.0/24网段中的主机访问ftp服务1

# firewall-cmd --add-rich-rule='rule family=ipv6 source address="2001:db8::/64" service name="dns" audit limit value="1/h" reject' --timeout=300

转发来自ipv6地址1:2:3:4:6::TCP端口4011,到1:2:3:4:7的TCP端口40121

# firewall-cmd --permanent --add-rich-rule='rule family=ipv4 source address=192.168.122.0/24 service name=ftp accept'

1

# firewall-cmd --add-rich-rule='rule family="ipv6" source address="1:2:3:4:6::" forward-port to-addr="1::2:3:4:7" to-port="4012" protocol="tcp" port="4011"'